Доксинг: что это и как защититься

Рассказываем, что такое доксинг и как разглашение частной информации ставит под угрозу безопасность личности.

Статья будет полезна:

- пользователям социальных сетей, которые публикуют данные о своей жизни;

- блогерам и медийным персонам, которые хотят оставаться инкогнито;

- руководителям и сотрудникам бизнеса, которые работают с частной информацией клиентов и отвечают за ее сохранность.

Слово «доксинг» произошло от английского слова «документы» — documents, или dox. С 1990-х годов распространенным инструментом шантажа, мести и информационной борьбы стала как раз публикация частных документов. Изначально это было оружием против политиков и медийных лиц, но с распространением интернета и цифровых технологий под удар попали рядовые пользователи, а инструментами хакеров овладели рядовые киберпреступники.

Чтобы защитить себя от доксинга, пользователи сокращают количество информации, публикуемой в интернете; удаляют из открытых источников личные данные, которые могут привести к их деанонимизации. Вместе с Василисой Скидан, старшим консультантом департамента консалтинга и аудита компании «Информзащита», разбираем угрозу доксинга и рассматриваем методы, которые чаще всего используют злоумышленники.

Что такое доксинг

Доксинг — разглашение личной информации без согласия владельца. Этот термин описывает любые инциденты, в ходе которых частные сведения попадают в руки третьих лиц. Злоумышленники могут опубликовать в интернете или отправить другому человеку домашний адрес, паспортные данные, сведения о прошлых отношениях, интимные фото.

Доксинг могут использовать без финансовой выгоды как инструмент школьной травли, троллинга в интернете, атаки на медийных лиц и политиков. В этом случае цель преступников — не заработать, а отомстить, развлечься, собрать просмотры и реакции. Поэтому сведения нередко публикуют без предупреждения и предварительного вымогательства денег «за молчание».

Доксинг становится инструментом шантажа, если злоумышленник требует перевести деньги или совершить выгодное ему действие, взамен обещает не публиковать данные. Обычно манипулируют интимными фотографиями, домашними адресами, сведениями из личной жизни. О том, как вести себя в таком случае с шантажистом, мы рассказывали в статье «Что делать, если тебя слили, и как быстро убрать следы».

Важно!

Доксинг часто используют, чтобы отомстить бывшему партнеру после расставания. Сохраняют интимные фото, делают скриншоты личных сообщений. Отправляют документы общим знакомым или публикуют в открытом доступе.

Информационное агентство SafeHome приводит статистику, согласно которой:

- Примерно 4% опрошенных взрослых хотя бы раз сталкивались с тем, что их конфиденциальные сведения попадали в открытый доступ против их воли.

- Проблема доксинга беспокоит 90% пользователей интернета. Из-за страха перед киберпреступниками около 73% пользователей публикуют в открытом доступе меньше личной информации.

Чаще всего доксингу подвергаются известные люди. Цель доксера — раскрыть данные, создать для жертвы атмосферу незащищенности и страха. По этой причине медийные лица хранят в тайне телефонные номера, места проживания. Обычный человек также может стать жертвой доксинга, например в результате конфликта.

Василиса СкиданСтарший консультант департамента консалтинга и аудита компании «Информзащита»

Василиса СкиданСтарший консультант департамента консалтинга и аудита компании «Информзащита»

Чтобы завладеть персональными сведениями, преступнику необязательно быть хакером. Сегодня все больше личных данных попадает в интернет в результате сливов — подробнее об этой тенденции мы писали в статье «Утечка персональных данных».

Виды доксинга

У доксинга нет четкого разделения на категории. Это широкий термин, которые описывает любые инциденты неправомерного разглашения частной информации человека. В зависимости от мотивов преступника доксинг разделяют на три вида, но и они часто пересекаются:

- Бытовой. Информационное противостояние двух физических лиц: соперников в онлайн-игре, бывших супругов, между которыми возникла ссора. Доксер находит в интернете частные данные жертвы: адрес, фото, сведения о жизни. Затем он публикует эти сведения ради шантажа или мести.

- Корпоративный. Инструмент информационной борьбы между предпринимателями или организациями. Главная цель — найти и обнародовать порочащие сведения, подорвать репутацию конкурента. Иногда это приводит к тому, что бизнес лишается финансирования и закрывается, инвесторы теряют вложения.

- Репутационный. Информационная атака на частное лицо с целью дискредитации. Например, когда недоброжелатель публикует данные о рекламных контрактах блогера, его доходах, образе жизни. Иногда репутационный доксинг направлен и на обычных пользователей — в этом случае доксер применяет его для шантажа.

Чем опасен докс в интернете

Люди, столкнувшиеся с доксингом, встречают ряд последствий, которые сказываются на их социальной и личной жизни, говорит исследование SafeHome. Среди самых распространенных:

Проблемы с психическим здоровьем. Преследование в интернете, атаки на родственников и деанонимизация вызывают стресс и тревогу, влияют на самооценку пострадавшего. Некоторым респондентам пришлось обратиться за помощью специалистов, чтобы устранить или сгладить эти последствия.

Финансовый ущерб. Пользователи, чьи данные попали в руки мошенников, чаще сталкиваются с киберпреступностью. Злоумышленники применяют их, чтобы открыть фиктивные счета, оформить договоры или денежные займы от имени жертвы. Подробнее о том, как утечка частных данных помогает финансовым преступникам и как защититься от целевых атак, мы писали в статье «Цифровая защищенность человека».

Ущерб личной и профессиональной репутации. Мошенники публикуют конфиденциальную информацию человека, чтобы дискредитировать его имя. Это раскрытие медицинских и финансовых сведений, данных о жизни, частных фото и видео. Под удар в первую очередь попадает профессиональный имидж, появляется риск увольнения.

Угроза физической безопасности. Данные о жизни помогают преступникам узнать распорядок дня жертвы, выбрать время для физической или психологической атаки. Это взлом квартиры, порча частной собственности. В исключительных случаях пострадавшим приходится менять место жительства, чтобы избавиться от преследования, или сталкинга.

Где доксеры берут информацию

Независимо от мотивов, основной массив сведений доксеры получают из открытых источников: соцсетей и форумов, слитых баз данных, публикаций в СМИ. Чем больше сведений о себе человек выкладывает в сеть, тем легче обнаружить его цифровой след и найти личную информацию. Подробнее о том, как работает разведка на основе открытых источников, мы писали в статье «Что такое OSINT».

Но есть и другие каналы, которые помогают преступникам найти сведения о человеке. Среди них выделяются:

Фишинг. Киберпреступники воруют данные с помощью компьютерных вирусов, фальшивых рассылок, вредоносных страниц-дубликатов.

Например, жертве от имени вуза поступает фейковое письмо со ссылкой на опрос. Оформление письма и сайта полностью дублирует подлинные — отличаются лишь детали, которые сложно заметить при беглом просмотре. Пользователь заполняет анкету, указывает в ней частную информацию — так она попадает в руки мошенников.

Геолокация. Фото и видео, которые делает смартфон, сопровождает геометка с точной датой и местом съемки. Некоторые соцсети показывают эти метки после публикации — так доксеры могут узнать, где находится жертва.

Даже если удалить геометку, местоположение снимка можно обнаружить по косвенным признакам: достопримечательностям, характерным постройкам, близости муниципальных и коммерческих учреждений.

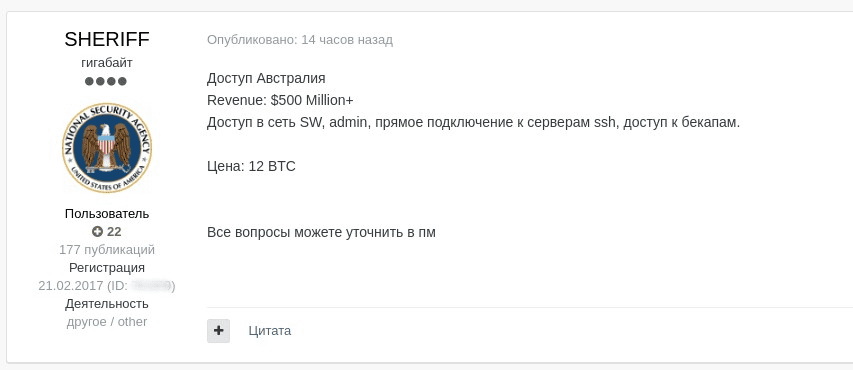

Даркнет и брокеры данных. Почти каждый человек неоднократно сталкивался с утечками частных данных. Информация есть в украденных базах данных, а цена одной записи составляет до нескольких десятков тысяч рублей. Телефонные номера, логины электронной почты, логины и пароли соцсетей массово скупают преступники. Доксеры задействуют эти данные для мошеннических действий, например для телефонных звонков от лица банка или спам-рассылок с вирусами.

Сведения о конкретной личности, а не сборная солянка из данных случайных людей обходится гораздо дороже. На начало 2024 года средние расценки на записи о человеке составляли от 44 тысяч и доходили до 100 тысяч рублей.

Необязательно использовать даркнет, чтобы получить информацию о человеке — большая часть данных доступна в интернете. Например, на старых страничках в соцсетях, в подписках и комментариях. Информацию о телефоне и адресе получить несложно, многие не скрывают местоположение при публикации фотографий, а телефонный номер и вовсе указывают открыто.

Василиса СкиданСтарший консультант департамента консалтинга и аудита компании «Информзащита»

Василиса СкиданСтарший консультант департамента консалтинга и аудита компании «Информзащита»

«Задоксить» — это законно?

Доксинг — преступление. Работу с информацией физических лиц регламентирует Федеральный закон №152-ФЗ «О персональных данных» от 2006 года. Если человек собирает чужие данные (ПДн), он автоматически становится оператором ПДн и обязан соблюдать закон: защищать сведения от незаконного распространения, не передавать их третьим лицам без согласия владельца. К ПДн относят любые личностные сведения: место жительства, биометрические сведения, данные о состоянии здоровья человека.

На стороне пострадавшего также выступают статьи:

- 137 УК РФ «Нарушение неприкосновенности частной жизни».

- 138 УК РФ «Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений».

- 272 УК РФ «Неправомерный доступ к компьютерной информации».

Собирать и публиковать частные данные где попало без соблюдения условий обработки ПДн — например без согласия субъекта данных — незаконно. В последние годы законодательство в области обработки ПДн последовательно ужесточается, как и практика применения санкций со стороны регулятора.

Василиса СкиданСтарший консультант департамента консалтинга и аудита компании «Информзащита»

Василиса СкиданСтарший консультант департамента консалтинга и аудита компании «Информзащита»

Как защититься от доксинга в сети

Чтобы сохранить контроль над важными сведениями, соблюдайте цифровую гигиену. Следите за тем, что публикуете в интернете. Сделайте свою персону неудобной целью для киберпреступников, в этом случае им будет легче отказаться от атаки и не взламывать информационную защиту. Подробнее о том, как найти баланс между комфортом и защищенностью в сети, читайте в статье «Цифровая гигиена».

Соблюдайте правила цифровой безопасности

Преступники не смогут взломать учетные данные и похитить конфиденциальную информацию с компьютера, если человек будет следовать рекомендациям цифровой безопасности:

- Следите за паролями. Установите сложные пароли и активируйте двухфакторную аутентификацию там, где возможно. Проверьте учетные записи в базах утечек — через сервисы Google и Apple. Меняйте пароли раз в несколько месяцев.

- Защитите данные и учетные записи. Избегайте использования публичных сетей Wi-Fi, особенно для обмена конфиденциальной информацией. Не заходите в соцсети, банковские и рабочие аккаунты с чужих устройств, не вводите логины и пароли в онлайн-формах.

- Следите за тем, что пишете в чатах. Удалите чувствительные сведения из переписок. Многие сервисы хранят сообщения десятки лет — если собеседника взломают, неудаленная из сообщений информация попадет в руки киберпреступников.

- Уберите метки о геолокации фото. Они сопровождают публикации в соцсетях точным местоположением снимка. Используйте FileMind QuickFix (Windows), ImageOptim (macOS) или аналоги, чтобы стереть геометки.

Важно!

Киберугрозы могут быть нацелены как на единичного пользователя, так и на предприятие, в котором он работает. При этом защищенность организации зависит от каждого сотрудника, а сохранность ПДн клиентов и коллег — от цифровой грамотности специалистов, которые эту информацию обрабатывают. Подробнее о распространенных корпоративных киберугрозах и методах защиты читайте в статье «Что такое кибератака».

Обезопасьте учетные записи

Старайтесь сохранить максимально возможную анонимность в соцсетях. Фрагментируйте свою цифровую личность: не указывайте на страницах сведения о телефонном номере, социальных сетях и мессенджерах. Использование разных псевдонимов и уникальных имен устраняет риск того, что преступник сможет найти аккаунты пользователя на других платформах.

Относитесь внимательно ко всей информации, которую оставляете в интернете, потому что в какой-то момент ее могут применить против вас. Например, старые аккаунты, про которые вы забыли, могут взломать, извлечь оттуда ценные сведения. Лучше заблокировать сервисы, которыми не пользуетесь.

Василиса СкиданСтарший консультант департамента консалтинга и аудита компании «Информзащита»

Василиса СкиданСтарший консультант департамента консалтинга и аудита компании «Информзащита»

Совет: Зарегистрируйте отдельную электронную почту для критических аккаунтов: облачных сервисов, систем электронного документооборота, банковских служб. Не указывайте этот ящик для регистрации на второстепенных сайтах и ресурсах, не используйте для подписок и рассылок, придумайте уникальный и сложный пароль. Чем реже упоминаете адрес почты в интернете, тем меньше вероятность, что он попадет в утечки. А если у преступника нет цели, он не сможет провести атаку.

Пользователям MacOS и IOS рекомендуем использовать подмену почтового адреса, встроенную в систему. Для сервисов, где нужно указать почту, система сгенерирует случайный почтовый адрес. Все письма будут отправляться на него и автоматически пересылаться на вашу личную почту, адрес которой нигде указан не будет.

Пользователям Android можно использовать специальные сервисы для создания одноразовых случайных почтовых адресов. Например, INTERNXT или addy.io (подойдет тем, кто знает английский).

Удалите старые посты и публикации

За каждым пользователем интернета тянется цифровой след. Это учетные записи на сайтах, публикации в социальных сетях и на форумах, упоминания в СМИ. Даже косвенные сообщения о личной жизни, которые участник дискуссии оставил несколько лет назад, могут стать отправной точкой для доксера. А фотографии и видеоролики способны стать инструментом деанонимизации, в том числе друзей и близких.

Важно!

У информации, которую могут использовать мошенники, нет срока давности. Напротив, злоумышленники часто применяют устаревшие и неактуальные сведения, особенно если их цель — нанести человеку репутационный ущерб.

Каждому человеку, который опасается киберпреступников, следует провести аудит личной информации в открытых источниках. Если не помните, на каких площадках регистрировались, выполните поиск по своим ф. и. о., имени аккаунта, электронной почте и фотографии, которую используете в профиле. Если найдете информацию о себе в Google или Яндексе, это смогут сделать и доксеры.

Оцените, что из этого может стать инструментом преступника, и постарайтесь удалить ее из открытых источников. Некоторые площадки позволяют сделать это самостоятельно независимо от даты публикации. Другие — требуют обратиться в техподдержку, особенно если частные сведения опубликовало третье лицо: группа со сливами в социальных сетях, знакомый человека, случайный пользователь.

Если удалить данные своими силами или добиться удаления у поддержки не выходит, обратитесь в репутационное агентство. Специалисты компании «Репутация Москва»:

- выходят на связь с авторами публикаций для переговоров об удалении;

- обращаются к администрации ресурса, чтобы договориться об изменении или удалении контента;

- отталкиваются от внутренних правил сайта и закона страны, в которой он зарегистрирован, чтобы навсегда удалить личные данные с открытой площадки.

Цифровой след заказчика обрывается, а киберпреступники больше не могут задействовать эти сведения для доксинга.

Что делать, если уже стал жертвой доксинга

Защитить себя от утечки выходит не всегда. Часто слабым звеном безопасности становятся третьи лица. Например, преступник взламывает профиль жертвы, узнает детали о жизни его друзей из переписок. Или получает доступ к серверам организации, которая хранит записи клиентов. Если подобная утечка произошла:

- Поменяйте пароли на всех сервисах, в которых храните важные сведения.

- Сделайте скриншоты записей, которые опубликовал доксер, и его угроз, если он прибегает к шантажу.

- Свяжитесь с администрацией платформы, на которой доксер разместил конфиденциальные записи. Согласно закону, их должны удалить.

Если администраторы не идут на диалог, обратитесь к экспертам по удалению информации. Они помогут убрать ваши данные со сторонней площадки.

- Обратитесь в правоохранительные органы. Доксера привлекут к ответственности за нарушение условий обработки ПДн, шантаж, похищение конфиденциальных записей.

- Сообщите родственникам и знакомым. Они должны быть готовы к тому, что преступник представится именем жертвы, попытается обманом заполучить у них деньги или ценную информацию.

- Будьте готовы к целевым атакам. Если в руки злоумышленников попала электронная почта или номер телефона, не отвечайте на подозрительные звонки, не переходите по ссылкам в письмах и проверяйте адреса отправителей.

Известные примеры доксинга

Доксинг — универсальный инструмент, который применяют для личной и политической борьбы, социальных заявлений. Чаще всего жертвами становятся знаменитости, но иногда под удар попадают и рядовые пользователи.

Сваттинг. Адрес жертвы могут использовать для «пранкинга»: злоумышленник звонит в полицию, сообщает о вымышленном преступлении. Если экстренные службы видят в инциденте угрозу, на место происшествия направляют спецназ. Как раз от названия известного американского подразделения SWAT и произошел термин «сваттинг».

28 декабря 2017 года в полицию Канзаса поступило ложное сообщение о стрельбе и заложниках. Когда сотрудники прибыли по адресу, их встретил 28-летний Эндрю Финч. Спецназ открыл огонь, пострадавший получил смертельные ранения.

За инцидентом стоял 19-летний Кейси Вайнер, который позвонил в экстренные службы, чтобы вызвать на адрес Эндрю спецназ, отомстить за обиду в онлайн-игре. За ложный звонок Кейси приговорили к 15 месяцам заключения.

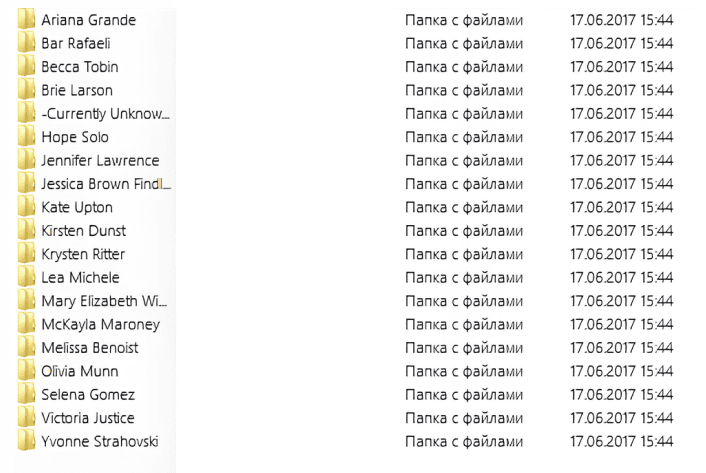

Целевые атаки. В 2014 году группа хакеров атаковала аккаунты iCloud, принадлежавшие ряду американских знаменитостей. Одними из первых в сеть попали фото Дженнифер Лоуренс, Кейт Аптон, Кирстен Данст и Арианы Гранде. Инцидент подорвал имидж жертв; пострадала и репутация Apple, которая не смогла защитить клиентов.

Специалисты связывают это с тем, что пострадавшие пренебрегли двухфакторной аутентификацией, использовали вместо нее набор легких секретных вопросов: год рождения, кличку питомца, имя лучшего друга детства. Зная биографию жертвы, преступники легко подобрали к ним ответ и обходили пароль.

Инциденты. Доксинг — не всегда следствие злого умысла. Иногда частные сведения попадают в открытый доступ случайно, в результате неосторожных действий пользователя или ошибки со стороны оператора ПДн.

Важно!

Только в 2019 году предприятия по всему миру допустили 1348 утечек, которые были вызваны нарушением регламента или неосторожностью персонала. Они включали частные записи из профилей, логины и пароли от сайтов, домашние адреса, электронные почты. Эта цифра составляла около половины от общего числа утечек.

В 2023 году блогер Даррен Уоткинс случайно скомпрометировал номер телефона своего коллеги, инфлюенсера и предпринимателя Оладжиде Олатунджи, показав его на экране во время прямой трансляции. Пострадавший начал получать многочисленные звонки от зрителей, что сказалось на его психическом состоянии.

Это конфиденциально

Это конфиденциально