Кибергигиена: что это и как научиться ее соблюдать

Рассказываем, как цифровая гигиена помогает избежать утечек и целевых атак. Делимся методами защиты личной информации, которые используем сами.

Статья будет полезна:

- предпринимателям, которые хотят обезопасить удаленных сотрудников;

- специалистам, работающим с важной корпоративной информацией;

- пользователям интернета, которые хотят защититься от кибератак.

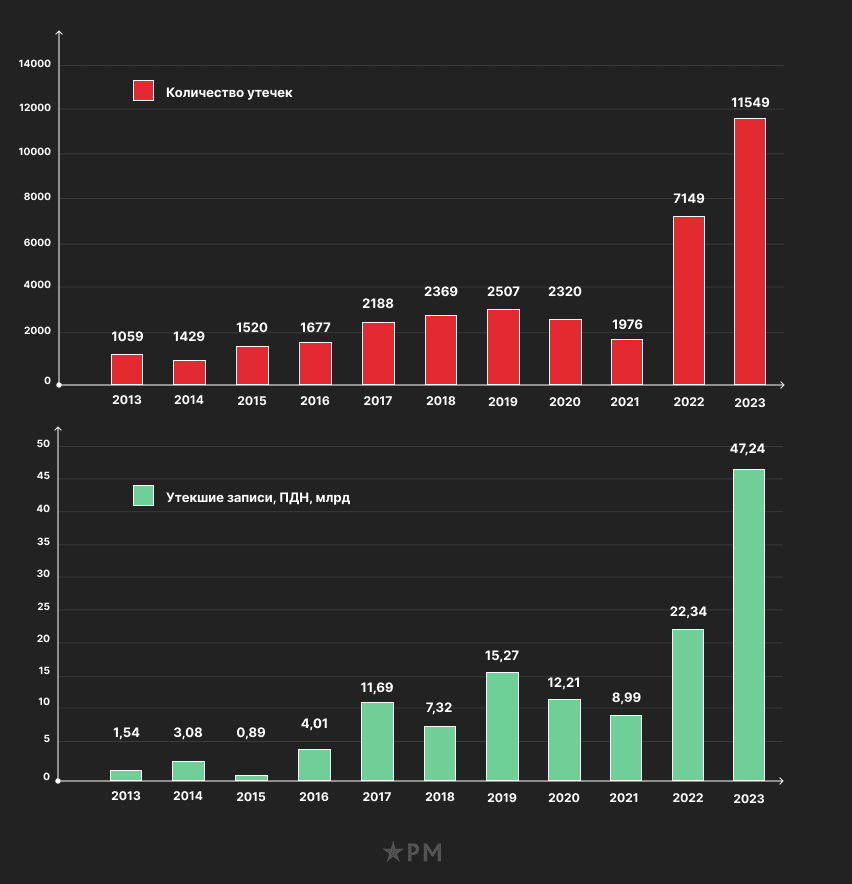

Ежегодно в России совершают до четверти миллиона киберпреступлений — это 38% от общего числа правонарушений. Крупные компании не успевают закрывать бреши безопасности, преступники изобретают новые методы кражи персональных записей. Чтобы защититься от киберугроз, пользователи сокращают количество информации, которой делятся в интернете, усиливают защиту учетных записей, удаляют данные, которые могут стать инструментом для кибератаки.

Вместе с Павлом Карасевым, бизнес-партнером компании «Компьютерные технологии», разбираем, какие угрозы мы встречаем в интернете каждый день и как защититься от киберпреступников.

Что такое кибергигиена

Кибергигиена, или цифровая гигиена — набор привычек, которые помогают избежать кибератаки или минимизировать ущерб, если личные данные все же попали в утечку. Это помогает сохранить эмоциональное благополучие, денежные средства и репутацию при работе в цифровом пространстве.

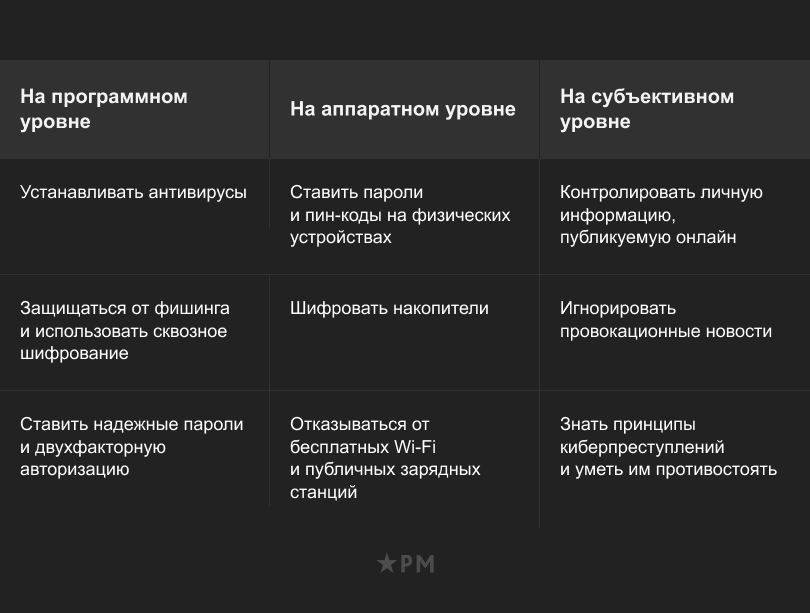

Цифровую гигиену называют термином «кибергигиена», поскольку этот принцип затрагивает все этапы взаимодействия с электроникой. Правила цифровой гигиены нужно соблюдать при работе с приложениями, при взаимодействии с техникой и гаджетами, в любых действиях онлайн.

Почему важно соблюдать цифровую гигиену

С развитием глобализации производства удаленных сотрудников становится больше, у киберпреступников появляются новые возможности для кибератак, они применяют новые методы. Хакинг отошел на второе место, и одним из главных инструментов злоумышленников стала социальная инженерия. Преступники провоцируют цель совершить нужное действие: запустить вирус, перевести деньги, передать данные. Цифровая гигиена призвана защитить от ошибки, которая поможет преступнику.

По данным агентства «Информзащита», в 2024 году около 80% кибератак начинались с фишинговых рассылок — писем и сообщений с вредоносными ссылками. Антивирусы и фаерволы помогают против традиционных вирусов из интернета, но не всегда могут распознать фишинг, не защищают от необдуманных действий. Поэтому цифровая гигиена направлена на те уязвимости, которые не может закрыть цифровой защитник. Ее нужно соблюдать, чтобы:

Защититься от целевых атак и вирусов

Преступники собирают сведения из открытых источников и украденных баз, чтобы выбрать жертву и подготовить сценарий для информационной атаки. Только в 2023 году в открытый доступ в результате утечек попали 47 млрд приватных записей: имен, адресов, контактных сведений. Практически каждый пользователь интернета хотя бы раз терял контроль над частной информацией.

Потерять контроль над своими данными можно в результате столкновения с целевыми атаками, вирусами, фишинговыми рассылками.

Целевые атаки. Базовой информации о жизни жертвы — ее имени и адреса — бывает достаточно, чтобы подготовить почву для кибератаки. Например, данные о заказах в сервисах доставки позволяют злоумышленнику оценить приблизительный доход жертвы, семейное положение, распорядок дня, выбрать время для взлома квартиры. Подробнее о том, как эти записи помогают преступникам, читайте в статье «Цифровая безопасность личности».

Мошенники составляют убедительную легенду, звонят людям, обманом заставляют оформить кредит и перевести деньги на чужой счет. Согласно статистике Центробанка, только во втором квартале 2024 года киберпреступники предприняли 16,5 млн атак, из которых 250 тыс. оказались успешными. Службы безопасности предотвратили преступные операции на общую сумму в ₽ 2,2 трлн, но ₽ 4,7 млрд в итоге попали в руки мошенников.

Совет:

Пока пользуетесь службами доставки, вызова такси, социальными сетями и другими потребительскими услугами, часть персональных данных находится вне вашего контроля. Полностью отказаться от этих сервисов в условиях современной жизни не получится. Чтобы минимизировать риск кибератаки, сократите количество информации, которой делитесь в интернете. Закройте личные страницы для посторонних людей в сети. Преступнику легче отказаться от сложной цели, чем искать к ней подход.

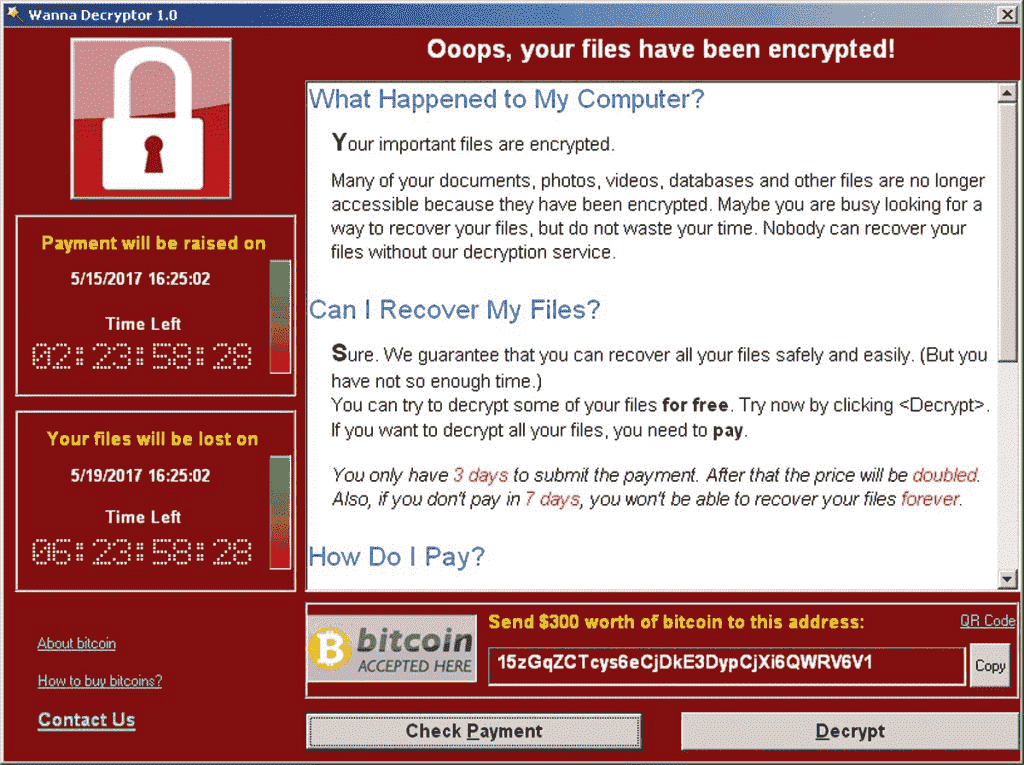

Вирусы. Вирусные программы, которые протоколируют действия жертвы на локальном компьютере и в интернете, собирают частную информацию, номера и коды банковских карт, задействуют компьютер как звено в цепочке вредоносных рассылок. Или шифруют файлы на накопителе и требуют выкуп.

Сегодня пользователи реже открывают сайты и загружают файлы из интернета — на смену разрозненным ресурсам пришли социальные сети, облачные сервисы, подписной контент. Поэтому вместо традиционных вирусов преступники применяют вымогатели, приложения удаленного доступа и мониторинга, обманом заставляют установить вирусные приложения. Это стоит учитывать, формируя привычки онлайн-гигиены.

Фишинговые рассылки. Преступники задействуют сведения о жизни человека из сливов и открытых источников, чтобы составить убедительное письмо, заставить жертву перейти по фиктивной ссылке и ввести свои данные: логин, пароль, номер и код от банковской карты.

Если преступник знает место работы и должность жертвы, он может сфабриковать письмо руководителя, приложить к нему вредоносную ссылку или вирус. Подробнее о том, как электронная гигиена работает на уровне личности и предприятия, мы писали в статье «Защита от кибератаки».

Контролировать эмоциональное состояние и время

Раньше между рабочим временем, досугом и отдыхом проходила четкая граница. С появлением интернета она оказалась размыта: человека отвлекают социальные сети, мессенджеры, рабочие чаты. Сконцентрировать внимание на текущей задаче становится сложнее, падает продуктивность.

В среднем, человек 16–34 лет проводит в интернете 7 часов в день. Это время уходит на работу, общение, просмотр информационного контента. Это вызывает дополнительное напряжение, сказывается на качестве жизни. Пользователи чувствуют, что им нужно непрерывно проверять мессенджеры, читать ленты новостей, следить за обновлениями в социальных сетях. Это приводит к ряду проблем, которые затрагивают:

- Психическое здоровье. Непрерывное чтение новостей, или «думскроллинг», вызывает тревогу и стресс. Независимые издания часто придают записям эмоциональный окрас, чтобы спровоцировать реакцию у читателей. Пользователи сталкиваются и с дезинформацией — иногда этим пользуются злоумышленники: создают ощущение экстренности, провоцируют совершить необдуманные действиям.

- Физическое здоровье. Продолжительная работа со смартфоном приводит к напряжению шеи, глаз. Мерцание OLED-дисплея вызывает у некоторых людей головную боль.

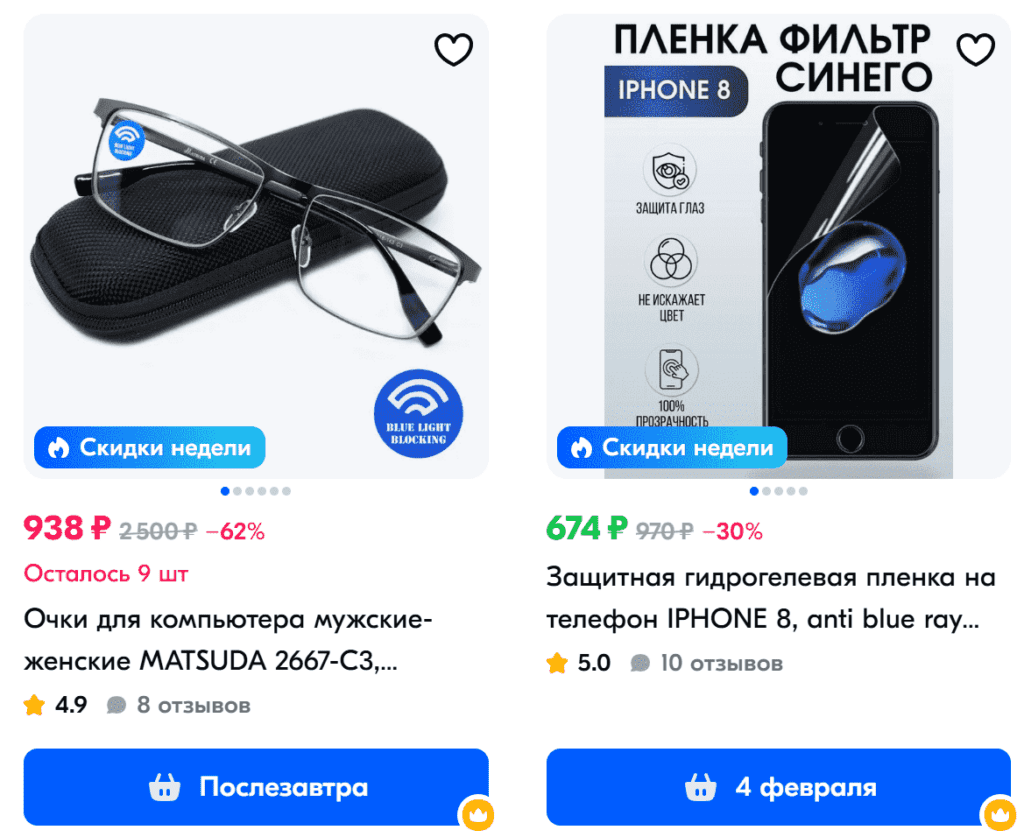

- Материальное благосостояние. Раскрученные инфоповоды эксплуатируют поставщики товаров и услуг. Если мы слышим новость из нескольких источников в интернете, подсознательно считаем ее правдивой. Это приводит к импульсивным покупкам.

Один из инструментов цифровой гигиены — цифровой детокс. Следует сократить потребление контента в сети, отказаться от электроники на несколько часов после пробуждения или перед сном, выделить несколько дней для активностей офлайн и личной жизни. Эти методы гигиены помогают сократить количество информационного шума, который подрывает эмоциональное состояние или вводит в заблуждение.

Бороться с фейками

В широкий информационный поток среди полезного контента непрерывно поступает большое количество фейков, или дезинформации. Больше половины данных, которые публикуют в интернете, оказываются сомнительными или недостоверными, говорит статистика аналитического агентства Central Statistics Office. Ее распространяют:

По незнанию. Дезинформация может попадать даже на надежные сайты, например на страницы Википедии. Проверять данные и искать первоисточник сложно и долго, а у читателя нет причин не доверять сайту, поэтому люди часто остаются в заблуждении. Стихийные бедствия, эпидемии и крупные инциденты часто сопровождает волна информационных вбросов в сети, их не всегда успевают проверить даже крупные СМИ.

Как инструмент информационной войны. Иногда информацией в интернете манипулируют, чтобы ввести человека в заблуждение, используя достоверные факты. Предвзятый ресурс сопровождает новости эмоциональными иллюстрациями, умалчивает детали. Делает все, чтобы сложить у читателя нужное представление об инциденте или личности.

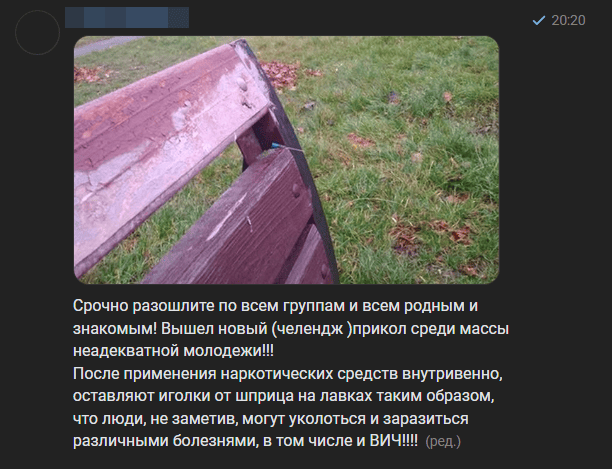

С целью троллинга. Новость, опубликованная в интернете, может обрастать дополнительными деталями, а события в ней менять город и даже страну. Например, фото с иглами, которые сделали в Беларуси, попали в локальные чаты городов России и Казахстана. Там сочинили легенду о зараженных иголках.

Чтобы избежать дезинформации:

- Применяйте «Бритву Оккама». Это правило гласит: если информация кажется нелогичной и ее сложно объяснить, она, скорее всего, является фейком. При этом из двух противоположных аргументов правильным, скорее всего, будет тот, который требует меньше объяснений.

- Проверяйте первоисточники. Непредвзятые ресурсы ссылаются на конкретных людей, исследования, сообщения в официальных каналах. Дезинформация часто апеллирует к субъективному опыту — родственникам, коллегам или друзьям, которые «поделились» этой новостью.

- Оцените мотивы. Цель информационного материала — донести до читателя нужные сведения. Цель вброса — вызвать эмоции и активировать на действия. Фейковые новости часто затрагивают чувствительную тему (здоровье детей, благосостояние пенсионеров), призывают к срочному действию, не дают время на осмысление.

Правила цифровой гигиены

Безопасность почти всегда идет вразрез с удобством. Поэтому каждый решает сам, какие правила цифровой гигиены взять на вооружение, учитывая индивидуальные особенности и потребности.

Важно!

Правила, которые мы приводим, обеспечивают личную безопасность пользователя. О том, как цифровую гигиену развернуть до масштабов предприятия, мы писали в статье «Защита информации от утечки».

Проверьте каналы информации

Проанализируйте свое информационное поле — ресурсы, из которых вы получаете контент. Почтовые ящики, мессенджеры, социальные сети — это «ворота», через которые информация попадает в наше поле зрения. Сделайте так, чтобы поступали только нужные и полезные данные.

Отпишитесь от ненужных почтовых рассылок, бесполезных развлекательных подписок и компроматных ТГ-каналов. Среди информационного потока легко не заметить полезные сообщения или потерять бдительность, перейти на мошеннический ресурс.

Важно!

Если перестали работать с сервисом, удалите или заблокируйте его. Почтовый аккаунт, который не активен несколько лет, могут атаковать хакеры. Затем с его помощью взломают актуальные почтовые ящики.

Установите надежные пароли

Разделите сайты и сервисы на несколько категорий по степени их критичности. В самую важную включите сервисы интернет-банков, почту, социальные сети. К менее важным — интернет-магазины и другие информационные сервисы.

Не стоит полагаться на память. Менеджеры паролей сгенерируют сложный и надежный код для важных сервисов, автоматически проверят данные по базам утечек. Встроенный менеджер есть, например, в Google Chrome. Их архитектура не позволяет самой компании получить эти пароли: их хранят в зашифрованном виде, а ключ есть только у владельца устройства.

Установите двухфакторную аутентификацию, или 2FA

Каким бы сложным ни был пароль, есть вероятность, что его перехватят. Чтобы преступник не получил доступ к аккаунту в случае утечки, добавьте к связке из логина и пароля второй фактор, например, авторизацию по коду из SMS, биометрии или Google Authenticator.

Согласно статистике Microsoft, применение второго фактора сводит вероятность взлома аккаунта методом хакинга практически к нулю. Каждую секунду компания отражает до 1000 кибератак на учетные записи, 99,9% которых приходятся на аккаунты без двухфакторной защиты. Поэтому такой метод аутентификации стал главным средством онлайн-гигиены. Подробнее о том, как технология 2FA и другие средства цифровой гигиены способствуют безопасности, читайте в статье «Утечка частных записей».

В настройках безопасности Google-аккаунта доступен документ с одноразовыми резервными кодами, которые можно применить для обхода 2FA. Это нужно на случай потери устройства, используемого для аутентификации. Но если подобный документ или хотя бы один из резервных кодов попадет в руки мошеннику, он завладеет учетной записью в обход защиты. [Сохраните этот файл в защищенном формате. Например, распечатайте и уберите в папку с документами].

Павел КарасевБизнес-партнер компании «Компьютерные технологии»

Павел КарасевБизнес-партнер компании «Компьютерные технологии»

Защитите свои устройства

Обновляйте операционную систему и приложения, с которыми работаете. Это помогает закрыть обнаруженные уязвимости, которые эксплуатируют киберпреступники. Windows и macOS устанавливают обновления автоматически.

Не запускайте приложения от имени администратора

Установка приложений из неавторизованных магазинов и каталогов подрывает всю систему защиты. Если для запуска нужны права администратора, оно получает полный контроль над устройством. Поэтому давать такие права можно только приложениям из надежных источников: с официальных сайтов крупных производителей, разработчиков с положительной репутацией.

Важно!

Если работаете с Linux, как можно реже применяйте команды с префиксом sudo, особенно если не знаете, что они делают. Старайтесь загружать приложения из официальных репозиториев через консоль, как можно реже скачивайте программы с сайтов.

Используйте антивирусы

Если часто работаете с файлами из интернета, антивирус защитит компьютер от вредоносных программ. В большинстве случаев достаточно встроенного защитника Windows.

Однако антивирус не сможет защитить систему от программ, запущенных от имени администратора. Киберпреступники применяют приложения-шифровальщики и утилиты удаленного рабочего стола, чтобы обмануть жертву, запустить вредоносный код ее собственными руками. Чтобы избежать этого, не запускайте программы, которые получили от неизвестных людей.

Программы-вымогатели — один из самых распространенных типов вирусного ПО. Антивирусы не всегда могут им противостоять, поскольку жертва запускает вымогатель своими руками. Такие вирусы есть и на macOS, и на Linux, поэтому главный метод защиты — соблюдение принципов гигиены в интернете.

Избегайте публичных Wi-Fi-сетей

Не используйте бесплатные сети Wi-Fi для работы с важными сервисами. Бесплатные сети могут взломать, чтобы похитить трафик жертвы. Мошенники создают сети-фальшивки, используют подменные сертификаты, отключают шифрование на этапе транспортировки. Все, что передает и получает пользователь, попадает в руки хакера в открытом виде.

Если нужно подключиться к такой сети, лучше не вводить пароли и номера карт, не совершать банковские операции, не заходить на нужные сайты, применять дополнительные механизмы сквозного шифрования для безопасной передачи данных.

Павел КарасевБизнес-партнер компании «Компьютерные технологии»

Павел КарасевБизнес-партнер компании «Компьютерные технологии»

Проверьте права доступа

Время от времени просматривайте права, которые выдаете приложениям, установленным на телефоне, и сайтам, на которые заходите — подозрительные нужно отзывать. Вредоносные программы захотят управлять СМС, прочитать номера из телефонной книги, открыть фотогалерею, камеру или микрофон. Не предоставляйте его приложениям, которые скачали со сторонних источников, или малоизвестным программам.

Совет:

Выдать разрешения можно официальным программам из доверенных репозиториев и магазинов приложений: мессенджерам, банковским клиентам, социальным сетям. Другим приложениям можно разрешать одноразовый доступ. Или вообще ограничить все права — если программе все-таки понадобится фотогалерея или камера, она отправит повторный запрос, и у владельца будет возможность еще раз взвесить «за» и «против».

Разделите рабочее, личное и публичное пространство

Не используйте рабочий почтовый ящик для регистрации на внешних сайтах — это чревато потерей доступа из-за блокировки сообщений корпоративным почтовым фильтром.

Пересмотрите настройки конфиденциальности в социальных сетях, ограничьте видимость данных для других пользователей. Принцип «чем меньше видно, тем лучше» в случае с цифровой гигиеной особенно актуален. Подробнее о методах анонимизации мы писали в статье «Как сохранить анонимность в интернете».

Удалите данные, которые попали в публичный доступ

Разведка по открытым источникам, или OSINT, остается самым действенным инструментом в руках киберпреступника. Уникальное имя пользователя, номер телефона, адрес электронной почты, фото, которые он публиковал на форумах и в социальных сетях — даже одной персональной записи бывает достаточно, чтобы найти данные о жертве и подготовить стратегию кибератаки. Преступников интересуют:

- Старые учетные записи. Сообщения на форумах, фото, публикации в группах социальных сетей. Преступник может применить данные 15-летней давности, чтобы создать эффект неожиданности и подготовить убедительную легенду для целевой атаки. Или найти близких людей жертвы, представиться ее именем, обманом выманить деньги.

- Информация, опубликованная в интернете третьими лицами: фото, видео, публикации с упоминанием жертвы, новости в СМИ. Устаревшую информацию задействуют для обмана и шантажа, особенно если это дискредитирующие и несправедливые записи.

- Частные данные сотрудников, руководителей или медийных лиц. Злоумышленники применяют их, чтобы создать фейковые страницы, обмануть клиентов или коллег от лица известного человека. Это происходит через фишинговые рассылки, фальшивые страницы в социальных сетях, воровство контента и его повторную публикацию с фиктивных аккаунтов.

Мошенники стали использовать «кружочки» — видеосообщения — для целевых атак. Под удар попадают члены семьи, друзья, родственники, коллеги по работе. Нейросети достаточно двухминутной видеозаписи с человеком, чтобы воспроизвести его лицо и мимику, подделать голос. Информацию для обучения ИИ ищут в интернете в открытых источниках.

Павел КарасевБизнес-партнер компании «Компьютерные технологии»

Павел КарасевБизнес-партнер компании «Компьютерные технологии»

Чтобы защитить свою цифровую личность, проведите аудит частных данных, которые находятся в открытом доступе. Проверьте альбомы и старые учетные записи, выполните поиск по имени пользователя и реальным ф. и. о. Если данные из поисковой выдачи могут скомпрометировать информационную безопасность, их следует удалить.

Разные платформы по-разному регламентируют работу с личными данными. Например, ВКонтакте не всегда удаляет фиктивные страницы даже по жалобе человека, чью цифровую личность похитили преступники. Если удалить информацию через встроенные инструменты или администрацию не получается, можно обратиться в репутационное агентство.

Специалисты компании «Репутация Москва» связываются с администрацией ресурса и авторами публикаций, чтобы удалить личные данные. Информация навсегда пропадает из источника — киберпреступники не смогут использовать данные, чтобы подготовить целевую атаку на персону, частный бизнес или близких людей.

Чек-лист: как начать соблюдать кибергигиену

Гигиена в интернете — не просто набор правил и привычек, которым ежедневно следует человек, но и осознанный подход к собственной безопасности в сетевом пространстве. Поэтому каждый выбирает индивидуальный набор правил, которые принесут больший эффект в его личной ситуации.

Можно пренебречь некоторыми рекомендациями, если это сильно влияет на удобство. Например, не все готовы использовать длинные пароли без менеджера или каждый раз вводить двухфакторную аутентификацию при входе. Главное — осознанно подходить к безопасности и находить тот уровень защиты, который не мешает повседневной жизни, но при этом надежно защищает важные данные.

Павел КарасевБизнес-партнер компании «Компьютерные технологии»

Павел КарасевБизнес-партнер компании «Компьютерные технологии»

Цифровая гигиена следует правилу Парето: 20% усилий приносят 80% эффекта. Сконцентрируйтесь на базовых инструментах и технологиях защиты и лишь затем переходите к продвинутым средствам безопасности.

Какие принципы электронной гигиены нужно соблюдать каждому

Самые необходимые инструменты сетевой гигиены, которых следует придерживаться всем пользователям интернета. Они не снизят комфорт пребывания в сети, не потребуют сложных действий и не влияют на повседневную жизнь:

- Установить надежные пароли. Уникальный для каждого ресурса в интернете — они не должны повторяться. Если это возможно, время от времен изменяйте пароли.

- Удалить приватные данные из общего доступа. Уберите из соцсетей и с других платформ то, что поможет узнать подробности вашей жизни. Сотрите геолокации, фото с отмеченными друзьями, номер телефона. Если нашли информацию о себе на сторонних ресурсах, добейтесь ее удаления: свяжитесь с администрацией или обратитесь за услугами экспертов по ремувингу информации.

- Применить двухфакторную аутентификацию (2FA). На всех ресурсах, которые поддерживают эту технологию.

- Создать отдельную почту для важных аккаунтов. Не используйте ее для переписок и рассылок, не указывайте при регистрации на второстепенных сайтах. Если у преступника нет адреса, он не сможет атаковать почту.

- Настроить права приложений. Закройте страницы в соцсетях для незнакомцев. Скройте адреса почты, номера телефонов, частные записи. Запретите второстепенным приложениям управлять частными данными: адресной книгой, звонками, медиатекой.

- Проверять информацию. Если родственник пишет или звонит с незнакомого аккаунта, свяжитесь с ним через существующий канал. Если видите тревожную новость, потратьте немного времени и попытайтесь установить ее первоисточник.

- Отказаться от бесплатных сетей. Включая сети Wi-Fi, Proxy, USB-устройства для зарядки — через них информацию могут похитить.

- Читать предупреждения. Если в СМС указано, что код нельзя сообщать другому лицу, его не будет спрашивать сотрудник банка. Если браузер не дает зайти на сайт, подключение не защищено.

Помните:

Мошенники атакуют не всех подряд. Они вряд ли станут тратить время на взлом рядового пользователя, который репостит мемы и публикует семейные фотографии с отдыха. Предположите, какую выгоду могут получить злоумышленники от целевой атаки на вас. Если сумма этой выгоды составляет меньше ₽1 млн, достаточно стандартных средств цифровой защиты, описанных выше.

Какие инструменты цифровой гигиены следует применять по возможности

Эти правила гигиены для тех, кто хочет максимально обезопасить свои данные в интернете. Действия могут потребовать выхода из зоны комфорта, наличия технических знаний:

- Проверять свои данные в базах утечек. Сделайте это через встроенные средства Google Chrome и Apple — они сканируют сеть и уведомляют пользователя об опасности. Если пароль попал в утечку, смените его.

- Настроить менеджер паролей. Встроенный (от Google или Apple) или от сторонних разработчиков (например, технология BitWarden).

- Работать с браузером через режим инкогнито. Если нужно посетить незнакомые ресурсы, на которых не нужна регистрация. Так владельцы сайтов не получат персонализированные данные, а посетитель защитит себя от утечек и целевой рекламы.

- Отключить метаданные фото и видео. Или удалить их перед публикацией в интернете. Технология метаданных хранит точную информацию о времени и геолокации снимка. Сделать это можно с помощью встроенных средств операционной системы, в свойствах файла, или через сторонние приложения, например FileMind QuickFix (Windows), ImageOptim (MacOS) или аналоги.

- Не указывать физический адрес. Арендуйте абонентский ящик, встречайте курьера у подъезда. Это защитит от утечки физического адреса вследствие взлома базы данных. Настройте переадресацию звонков, чтобы не указывать личный номер в интернете.

- Настроить удаленный доступ к устройствам. На случай, если их похитят. Это позволит дистанционно заблокировать устройство, если владелец потеряет над ним контроль.

- Форматировать накопители. Жесткие диски (HDD) хранят данные и после того, как владелец удалит информацию — ее легко восстановить даже по прошествии большого времени. Если выбрасываете накопитель, выполненный по технологии HDD, уничтожьте физические диски. Если передаете другому пользователю, сделайте полное форматирование. Система заполнит все ячейки нулями и полностью сотрет информацию.